# Codeql for mac

关键问题:

1. 安装codeql-cli

官方答案是 [codeql-cli-binaries/releases](https://github.com/github/codeql-cli-binaries/releases) 上下载。

我比较懒,所以直接 ```brew install codeql``` . 感谢官方的努力,使得懒人安装成为可能。

2. 报错 *ERROR: Referenced pack 'codeql-cpp' not found.*

这是让我头疼了两天的问题,基本 google 不到相关解决方案(完全是因为大家都比较老实,按照官方方案安装)。

原因是 ql 的依赖库 [ql](https://github.com/Semmle/ql) 找不到,这个在官方的安装方案中,是需要与 codeql 放在同一目录的。

所以,brew install 后,如果要达到同样的效果,需要在

```

/opt/homebrew/Caskroom/codeql/2.7.2/

``` 目录,

```

git clone https://github.com/Semmle/ql

```

3. 依然会报错 *Error:...

dr0v

blog.drov.com.cn一个人碎碎念。

A lazy security employee.

2021年12月9日星期四

2021年9月23日星期四

Posted by drovliu on 九月 23, 2021 with No comments

# Mac With Apple M1 安装 airtest 失败解决方案

项目需要,需要利用 airtest 进行一些Android 模拟器的脚本测试,所以需要 pip install airtest. (关键的其实是 pocoui ,最终追踪下来,安装这个模块时出错的。)

然后就理所当然的出错了:

```

pip install airtest

.......

Error: Failed building wheel for numpy

```

网上找了各种问题原因,归结如下:

1. python 版本过高导致,最好使用稳定的3.8

2. python 版本过高导致,最好使用稳定的3.6

3. wheel 有问题,重装 wheel

按照1 的方案,安装了 python 3.8。 在 mac 下切换版本(homebrew 安装的环境下):

```

arch -arm64 brew install python@3.8

brew unlink python@3.9 && brew link --overwrite python@3.8

```

此时,pip3 就是 ``` python3.8 -m pip ``` 了。

但,安装依然报同样的错。

然后参考方案2,准备安装...

2021年7月8日星期四

Posted by drovliu on 七月 08, 2021 with No comments

## finder显示完整路径

使用终端命令行:

```

defaults write com.apple.finder _FXShowPosixPathInTitle -bool TRUE;killall Finder

```

## 右键 Open With VSCode

```

1. 点击Dock => 其他 => 自动操作

2. 点击新建文稿

3. 点服务,点击选取

6、在左侧面板选择“实用工具”;然后找到”运行Shell脚本“,把它拽到右侧面板里;

在右侧“服务”收到选定选择文件夹,位置Finder(访达);“运行Shell脚本”的面板里,选择Shell”/bin/bash“,传递输入“作为自变量”,然后修改Shell脚本

复制以下内容:

for f in "$@"

do

open -a "Visual Studio Code" "$f"

done

7、之后,保存cmd+s,保存为Open With VSCode

8、选择电脑上任意一个文件夹,点击右键“服务”/"快速操作",就可以看到“Open With VSCode”菜单

```

## 偶现终端中文显示乱码

1. 运行```locale```命令查看本地编码方式

2. ```vi .zshrc```修改默认编码格式,添加如下内容

```

export...

2021年6月10日星期四

Posted by drovliu on 六月 10, 2021 with No comments

# Apple M1电脑装 Android 模拟器(AVD)

> 新版 mbp or mba 使用 M1芯片,暂时还不支持虚拟化,所以很多模拟器都不可用了,虽然 google 释出了android-emulator-m1-preview,但还存在很多 bug,麻烦。网上看到一个通过 Android Studio下载 arm64版本的 AVD 的可行方案,记录一下。

## 具体步骤

1. 更新你的 Android Studio 到最新版本。

2. Android Studio 右上角打开 Android Virtual Device Manager - 点选 Create Vitrual Device。

**重点在选择System Image的时候,选 Other Images 的标签。ABI 显示支持的芯片是 arm64-v8a。**

3. 下载完成,启动时会遇到:The emulator process for AVD was killed。

4. 打开Terminal,执行: ~/Library/Android/sdk/emulator/darwin-aarch64-replace.sh

```

...

2021年5月14日星期五

Posted by drovliu on 五月 14, 2021 with No comments

# 蜜罐与蜜罐识别

## 蜜罐概述

>Honeypots are any security resource whose value lies in being probed, attacked, or compromised.

蜜罐是⼀种安全威胁的主动防御技术,它通过模拟⼀个或多个易受攻击的主机或服务来吸引攻击 者,捕获攻击流量与样本,发现⽹络威胁、提取威胁特征,蜜罐的价值在于被探测、攻陷。其在 本质上来说,是⼀个与攻击者进⾏攻防博弈的过程。蜜罐提供服务,攻击者提供访问,通过蜜罐 对攻击者的吸引,攻击者对蜜罐进⾏攻击,在攻击的过程中,有经验的攻击者也可能识别出⽬标 是⼀个蜜罐。

蜜罐的基本功能:

1. ⽹络欺骗。 使⼊侵者相信存在有价值的、可利⽤的安全弱点,蜜罐的价值就是在其被探测、

攻击或者攻陷的时候得以体现,⽹络欺骗技术是蜜罐技术体系中最为关键的核⼼技术,常⻅的有模拟服务端⼝、模拟系统漏洞和应⽤服务、流量仿真等。

2. 数据捕获。 ⼀般分为三层实现,最外层由防⽕墙来对出⼊蜜罐系统的⽹络连接进⾏⽇志记

录;中间层由⼊侵检测系统来完成,抓取蜜罐系统内所有的⽹络包;最⾥层的由蜜罐主机来完成,捕获蜜罐主机的所有系统⽇志、⽤户击键序列和屏幕显示。

3. 数据分析。 要从⼤量的⽹络数据中提取出攻击⾏为的特征和模型是相当困难的,数据分析是

蜜罐技术中的难点,主要包括⽹络协议分析、⽹络⾏为分析、攻击特征分析和⼊侵报警等。数据分析对捕获的各种攻击数据进⾏融合与挖掘,分析⿊客的⼯具、策略及动机,提取未知攻击的特征,或为管理者提供实时信息。

4....

2021年5月10日星期一

Posted by drovliu on 五月 10, 2021 with No comments

## 1. 不被允许的“姨妈”

3月31日,新浪微博的文学博主“亚非文学 bot”发布退博声明。2 月底某男星粉丝举报AO3平台事件引发的舆论海啸裹挟了众多非传统饭圈的网络群体,被网络舆论戏称为“227 大团结”,余波未止,而此次退出微博的亚非文学 bot 与后续为声援也退博的中东欧诗歌bot则再一次将该粉丝群体推向风口浪尖。亚非文学 bot 为十几位小语种文学的学生运营,整理并翻译了大量文学作品和相关研究,尽管此前确实曾动过退博的念头,但导火索依然是粉丝的攻击。

退博数日前,bot曾转发了含该男星“泥塑黑称”的账号投稿一一“赞姨娇俏bot'ーー并在其粉丝质问后“违规”地回敬了一句人格化的嘲讽,“天呐,我以上帝的名义发誓,失去了您的关注实在是太让我心痛了,”点燃了粉丝们的怒火,对bot进行辱骂与人肉威胁。

“泥塑”是饭圈文化中的一种特殊现象,广义上的“泥塑”指放大女艺人的男性气质或反之,而狭义的也是更为粉丝群体所默认的“泥塑”指女化。因为跨性别的处理,泥塑的支持者往往热衷于鼓吹泥塑体现了先进的女权主义思想,以及更高级的足以欣赏“矛盾美学”的审美品味,通过泥塑,这些粉丝们建构起了“先锋者”的自我形象,泥塑此时成为一种暗含优越性的文化资本,泥塑得越彻底、越夸张意味着越具有智识上的优越。尽管泥塑粉倡导性别价值多元、美学表达多元,但对泥塑对象的普遍口味和要求还是“年轻的美女”,因为“漂亮”才有资格当“女的”,不是任何人都配被泥塑。当不同饭圈的泥塑粉发生矛盾时,对对方的攻击离不开对其偶像的侮辱,对偶像的攻击时常从外貌开始,即剥夺他成为“美女”的权利。

“赞姨”不仅是对自己以俊朗外貌闻名的偶像进行泥塑,而且是“调侃”甚至“侮辱”意味的泥塑,为其粉丝所不能容忍。

上世纪六七十年代,福柯在《疯癫与文明》《规训与惩罚》等著作中提出“凝视理论”,将“凝视”解读为一种权力关系,其中凝视者为主体,被凝视者则是被压抑的客体。1975...

2021年4月20日星期二

Posted by drovliu on 四月 20, 2021 with 1 comment

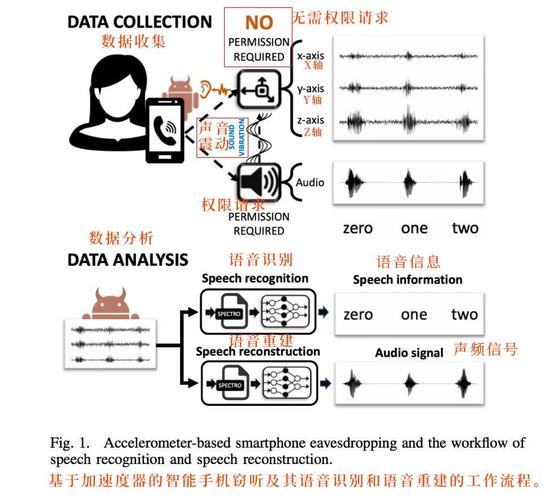

# 手机窃听

>华为面试时几个面试官反复提及手机窃听的技术手段问题。

>

>我仅回答了画像圈定问题,没有涉及到潜在技术问题。

>

>所以回来后检索了一下相关信息,才知道原来还有侧信道攻击的事。

常规认为的方式是,APP 申请了麦克风权限,后台静默监听关键字——类似 siri 的响应。

这里闹出过一个全民皆知的笑话——[NEX化身“流氓鉴定器”?升降式摄像头让偷拍无处可藏!](https://www.sohu.com/a/239463633_100206155)

而2019年3·15,《IT 时报》提出了两个技术实现方案,在未授权麦克风权限的情况下,窃听用户谈话关键词。

1. 加速器“窃听”扬声器

2. “浏览器指纹”乱点鸳鸯谱

## 加速器“窃听”扬声器

在网络与分布式系统安全会议(NDSS)上,浙江大学网络空间安全学院任奎团队、加拿大麦吉尔大学、多伦多大学学者团队展示了一项最新的研究成果——智能手机App可在用户不知情、无需系统授权的情况下,利用手机内置加速度传感器采集手机扬声器所发出声音的震动信号,实现对用户语音的窃听。

标准的侧信道攻击。

通过加速器感知手机扬声器播放声音时的震动,然后后台算法还原语音,基本可以做到:

-...

订阅:

博文 (Atom)

Search

Archive

Popular Posts

-

# hook原理 >在面微信的时候被开发的面试官问到了hook原理。我简单介绍了一般是替换函数地址的形式,保障先调用替换函数,再调用原始函数。 > >面试官的理解是有两种hook方式:一种是地址替换型,一种是代码插入型。 > >由此可知我对hook...

-

//调用方法 function printStack () { var Exception = Java . use ( "java.lang.Exception" ); var ins = Exception . $new ( ...